In der heutigen schnelllebigen Welt der Informationstechnologie kann es eine Herausforderung sein, den Überblick über die neuesten Technologietrends zu behalten. Eine Frage, die sich viele Unternehmen stellen, ist: Wie lange kann man einen onPremise-Server nutzen, bevor er ausgedient hat? Diese Frage ist entscheidend, da die Nutzungsdauer eines Servers direkte Auswirkungen auf die Effizienz, Sicherheit und Kosten eines Unternehmens hat.

Was ist ein onPremise-Server?

Bevor wir in die Details eintauchen, lassen Sie uns zunächst klären, was ein onPremise-Server überhaupt ist. Ein onPremise-Server ist ein physischer Server, der sich innerhalb der Unternehmensräumlichkeiten befindet und von den Mitarbeitern vor Ort gewartet und verwaltet wird. Im Gegensatz zu Cloud-Servern, die von Drittanbietern gehostet werden, bietet ein onPremise-Server Unternehmen die Kontrolle über ihre Daten und Anwendungen.

Die Lebensdauer eines onPremise-Servers

Die Lebensdauer eines onPremise-Servers hängt von mehreren Faktoren ab, darunter:

- Technologische Weiterentwicklung: Die Geschwindigkeit, mit der sich die Technologie entwickelt, beeinflusst direkt die Lebensdauer eines Servers. Neue Hardware und Softwareversionen können die Leistungsfähigkeit eines Servers veralten lassen.

- Lebenszyklus des Server-Betriebssystem: Die Supportdauer des Server-Betriebssystems hat direkten Einfluss auf dessen Lebensdauer. Wird der Support eingestellt, ist es Zeit für einen Austausch.

- Wartung und Upgrades: Regelmäßige Wartung und Upgrades sind entscheidend, um die Lebensdauer eines onPremise-Servers zu verlängern. Durch regelmäßige Überprüfungen und Aktualisierungen können potenzielle Probleme frühzeitig erkannt und behoben werden.

- Sicherheitsanforderungen: Mit der zunehmenden Bedrohung durch Cyberangriffe ist es wichtig, dass ein onPremise-Server den aktuellen Sicherheitsstandards entspricht. Veraltete Server können anfällig für Sicherheitslücken sein, die das Unternehmen einem erhöhten Risiko aussetzen.

- Geschäftsanforderungen: Die Lebensdauer eines Servers sollte auch den sich ändernden Geschäftsanforderungen entsprechen. Wenn sich die Anforderungen eines Unternehmens ändern oder wachsen, muss möglicherweise ein Upgrade oder Austausch des Servers erfolgen, um den neuen Anforderungen gerecht zu werden.

Wann ist es Zeit für ein Upgrade?

Es gibt einige Anzeichen, die darauf hinweisen können, dass es Zeit ist, Ihren onPremise-Server zu aktualisieren oder zu ersetzen:

- Geringe Leistung: Wenn Ihr Server langsamer wird und nicht mehr mit den Anforderungen Ihres Unternehmens Schritt halten kann, ist es möglicherweise Zeit für ein Upgrade.

- Häufige Ausfälle: Wenn Ihr Server häufig ausfällt oder unerwartete Probleme auftreten, kann dies ein Zeichen dafür sein, dass er am Ende seiner Lebensdauer angekommen ist.

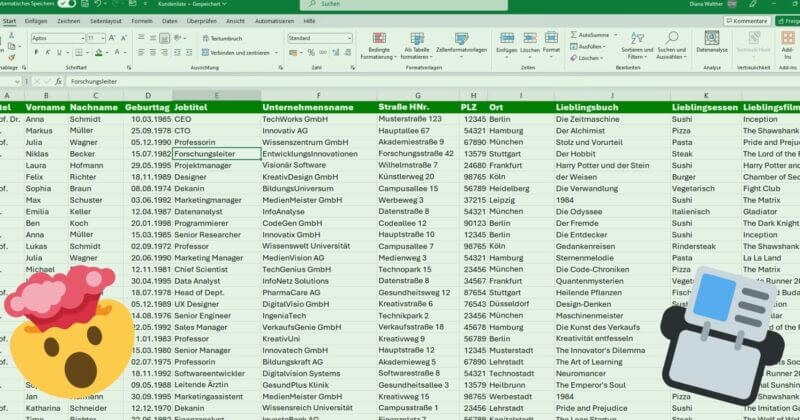

- Kapazität erschöpft: Beim Aufsetzen eines onPremise-Servers werden bereits Annahmen über die benötigte Speicherkapazität getroffen. Ändern sich die Anforderungen, kann diese schnell ausgereizt sein und ein Upgrade wird erforderlich.

- Sicherheitsbedenken: Veraltete Server sind anfälliger für Sicherheitsbedrohungen. Wenn Sicherheitsbedenken aufkommen, ist ein Upgrade möglicherweise unerlässlich.

- EOL des Betriebssystems: Die Server-Betriebssysteme von Windows haben generell eine Lebensdauer von 10 Jahren. Dabei liefert Microsoft für 5 Jahre Funktionsupdates. Für weitere 5 Jahre wird der Server mit Sicherheitsupdates versorgt.

- Hardware veraltet: Nach ca. 5 Jahren Betrieb hat eine Festplatte ausgedient.

- Garantieende der Hardware: Hersteller wie Wortmann geben standardmäßig 60 Monate Garantie. Diese kann mit Aufpreis um weitere 3 Jahre verlängert werden. Nach Ende der Garantie wird es jedoch Zeit für neue Komponenten.

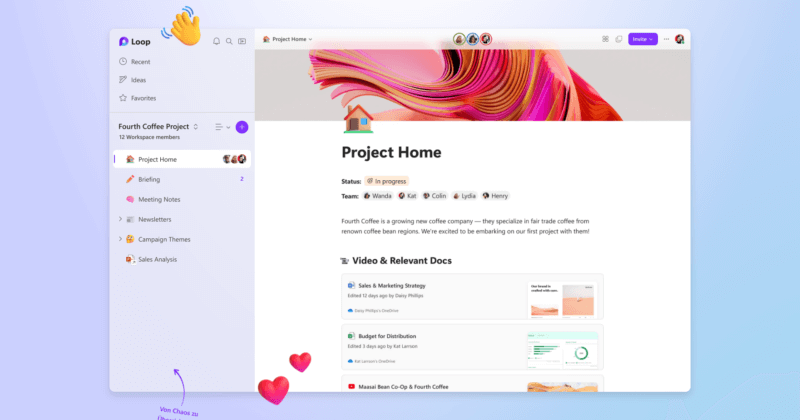

Ist ein Cloud-Server eine gute Alternative?

In Anbetracht der begrenzten Nutzungsdauer und der starren Konfiguration stellt sich die Frage, ob nicht ein Cloud-Server eine bessere Alternative darstellt. Doch diese Frage lässt sich nicht so einfach beantworten und wird durch einige Faktoren beeinflusst.

Zunächst einmal kommt es darauf an, welche Software im Unternehmen im Einsatz ist. Nicht alle Systeme sind Cloud-Server-fähig. Daher sollte man genau abwägen und vor allem auch zukünftige Entwicklungen im Unternehmen mit in Betracht ziehen.

Hinzu kommt, dass Cloud-Server zwar keine hohen Anschaffungskosten haben, dafür aber mit monatlichen Leasingkosten zu Buche schlagen. Noch immer sind onPremise-Server die günstigere Variante, wenn man die Kosten über die Laufzeit von 5 Jahren betrachtet.

Wer jedoch vor allem auf Flexibilität und Skalierbarkeit Wert legt, kommt am Thema Cloud-Server nicht vorbei. Einen detaillierten Ratgeber zum Thema „onPremise oder Cloud-Server“ finden Sie ebenfalls auf unserem Blog.

Unser Angebot für Sie

Wenn Sie feststellen, dass Ihr onPremise-Server nicht mehr den Anforderungen Ihres Unternehmens entspricht oder Sie sich Gedanken über Sicherheitslücken machen, sind wir hier, um Ihnen zu helfen. Unser Team von IT-Experten kann Ihnen bei der Bewertung Ihrer aktuellen Serverinfrastruktur helfen und maßgeschneiderte Lösungen anbieten, die Ihren Anforderungen entsprechen. Kontaktieren Sie uns noch heute, um mehr zu erfahren!