Die vergangenen zwei Jahre haben in Sachen Kommunikation einen rasanten Wandel herbeigeführt. Video-Konferenzen, Collaboration-Tools und Webinare sind an der Tagesordnung. Der analoge Austausch hat sich zwangsläufig ins Internet verlagert.

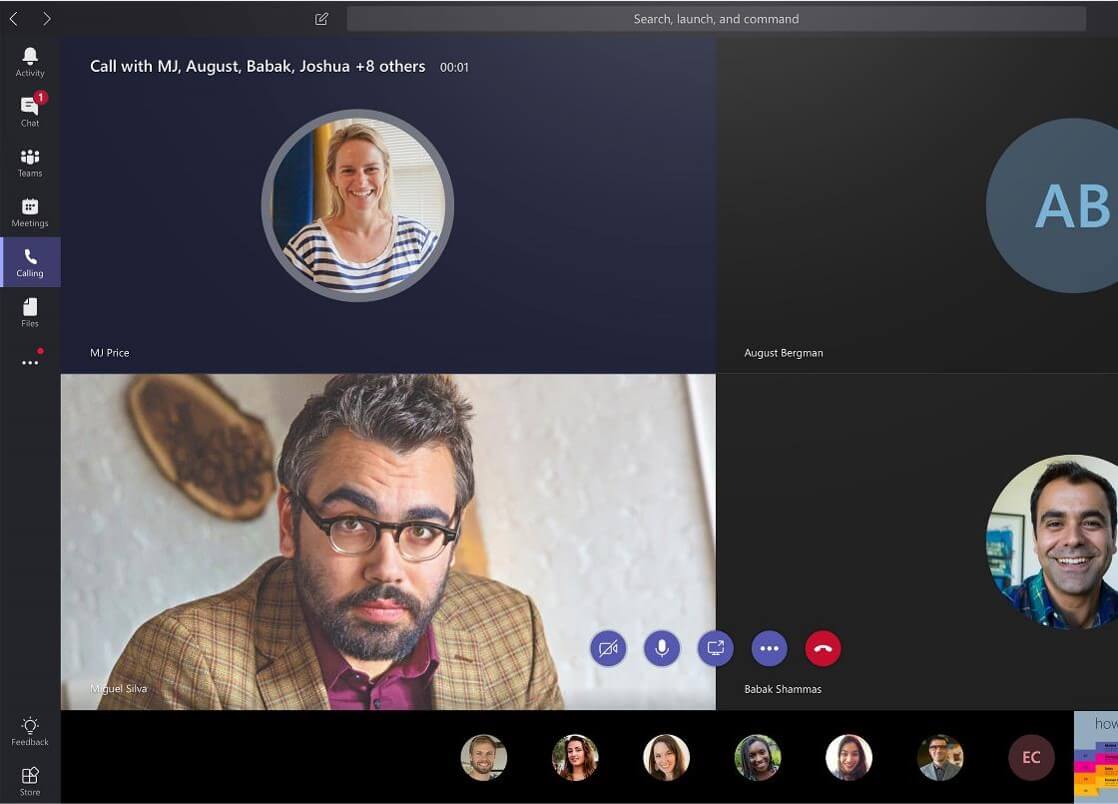

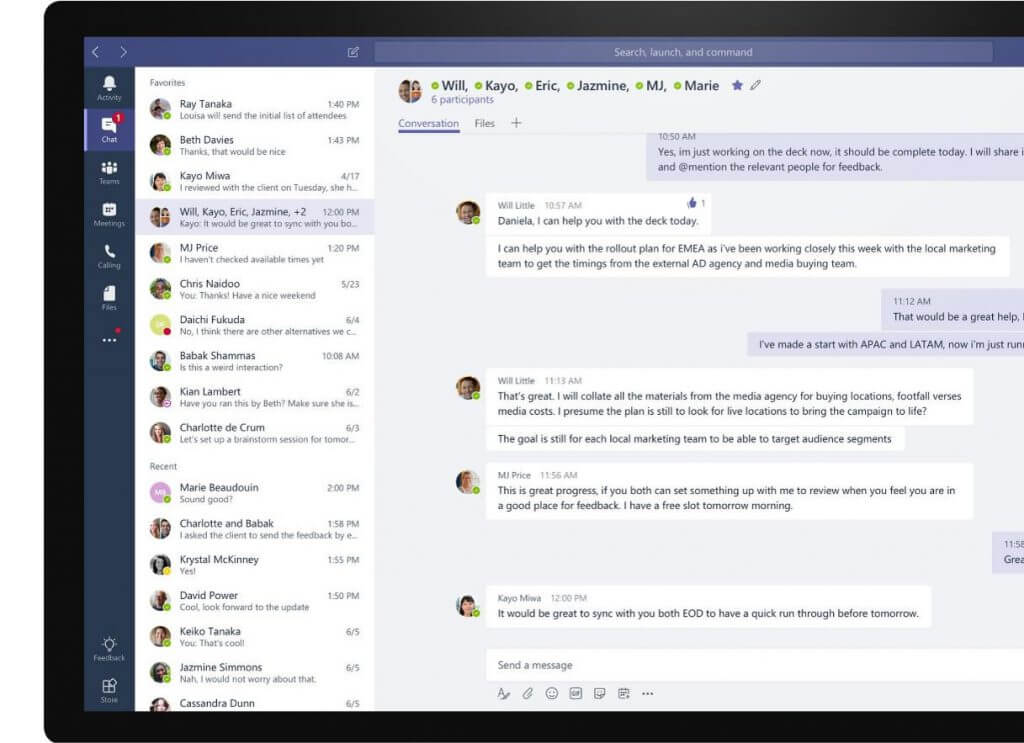

Einer der Gewinner der Stunde ist sicherlich Microsoft mit seinem Tool „Teams„: eine interaktive Plattform zum gemeinsamen Chatten, Telefonieren und Arbeiten. Vom Startup bis zum Großkonzern arbeiten täglich Millionen Menschen in Teams… im Büro, im Homeoffice oder mobil von unterwegs.

Während einige lediglich die Chat und (Video-)Telefoniefunktion regelmäßig nutzen, greifen andere auf die vernetzte Systemlandschaft zurück: Sharepoint-Dateien abrufen, Projektarbeit mit Hilfe von Planner, Kanälen und Whiteboards… alles kein Problem.

Doch wie schaut es eigentlich in puncto Sicherheit bei Teams aus? Im heutigen Blog-Beitrag beleuchten wir das Thema mal genauer und zeigen Ihnen, welche Maßnahmen Nutzer ggf. auch selbst treffen können, um ihre Arbeit sicher zu gestalten.

Sicherheit in Teams logisch gedacht

Bevor wir in die (Un-)Tiefen der IT-Sicherheit absteigen, möchten wir zunächst kurz innehalten und einige Eckpunkte von Teams klären.

Wir alle kennen wahrscheinlich Spam-Mailings mit dubiosen Absendern, schlecht formulierten, fehlerhaften Mailtexten und offensichtlich schädlichen Links. Nahezu jeder kann sich von überall auf der Welt eine E-Mail-Adresse erstellen, um damit boshafte Absichten zu verfolgen.

Ganz anders sieht das bei Teams aus. Einfach mal einen Account anlegen, mit der Absicht anderen schaden zu wollen, ist wesentlich schwieriger. Denn Grundvoraussetzung ist ein Office-Account, wo unter Umständen auch persönliche Daten hinterlegt sind. So richtig anonym ist das nicht mehr, denn der Urheber verdächtiger Nachrichten kann so immer nachverfolgt werden.

Des Weiteren würde Microsoft großangelegten kriminellen Absichten wohl schnell auf die Schliche kommen und weitere Aktivitäten unterbinden.

Das heißt im Umkehrschluss, jemand der die Absicht hat Schaden anzurichten, würde sich wohl ein einfacheres Einfallstor suchen als Teams.

Schutz von innen – mit Admin-Center und Datenverschlüsselung

Im Business-Umfeld kommt Teams mit einem umfangreichen Admin-Center daher, wo zahlreiche Einstellung dazu dienen, das eigene Unternehmen und dessen Mitarbeiter vor Cyberangriffen zu schützen.

So gibt es zum einen die Möglichkeit, den Handlungsspielraum von Gästen einzuschränken.

Darf überhaupt jemand von außerhalb der Organisation Kontakt per Chat aufnehmen?

Dürfen Dateien gesendet werden?

Und auf welchen Dienstgeräten ist Teams installiert?

Darüber hinaus verfügt Teams über eine Datenverschlüsselung für Besprechungen, Chats und Anrufe. Auch Dateien werden bei der Speicherung und Übertragung verschlüsselt.

Ein weiteres Missverständnis bei der Arbeit mit Teams ist der Datenversand. Denn die Dateien werden nicht, wie oft angenommen, direkt 1:1 gesendet, sondern landen quasi im „Zwischenspeicher“ auf Sharepoint. Da auch hier komplexe Sicherheitsmechanismen greifen, kann Schadsoftware im Zweifel frühzeitig erkannt, isoliert und beseitigt werden. Zudem haben Administratoren die Möglichkeit, bereits im Vorfeld Einschränkungen für die Datenablage auf Sharepoint vorzunehmen.

Ab und zu kommt im Zusammenhang mit Sicherheitsbedenken dann das Argument, dass Dateien ja direkt in Teams geöffnet werden können. Das ist aber nur halb-richtig. Während Nutzer Office-Dateien wie Word, Excel und PowerPoint ohne weiteres anzeigen und bearbeiten können, blockiert Teams ausführbare Dateien wie etwa *.exe. Hier müsste dann wieder der Weg über Sharepoint oder Download gegangen werden, wo wiederum die IT-Sicherheitsmaßnahmen von Windows greifen.

Vorsicht ist besser als Nachsicht – Mitarbeiter sensibilisieren

Unsere Ausführungen mögen nun so klingen, als wären Cyberangriffe und Sicherheitsrisiken im Zusammenhang mit Teams ausgeschlossen. Dem ist natürlich nicht so. Denn in gewisser Weise bleibt das Thema immer auch eine Art Katz-und-Maus-Spiel. Unternehmen sollten daher alle Mitarbeiter regelmäßig für Bedrohungen sensibilisieren. Erscheinen Absender, Nachrichten oder Dateien suspekt, ist es immer ratsam, einen Experten zu konsultieren.

Sollten Sie Bedenken oder weitere Fragen zu dem Thema haben, stehen wir gern für einen Austausch zur Verfügung.